Früher, ja viel früher, als wir noch echte Briefe versendet haben, sind wir davon ausgegangen, dass Briefe nur durch den Empfänger geöffnet werden. Wir wussten, dass das Postgeheimnis unsere Kommunikation bestmöglich schützt. Als die Emails aufkamen sahen wir in diesen rasch den Vorteil, denn sie waren viel schneller beim Empfänger und kosteten zudem nichts. Nur, verloren wir dadurch das Postgeheimnis.

Das frühere Postgeheimnis ist nicht mehr

Und die Behörden bedienen sich nur zu gerne an unserer Kommunikation. Wir haben vergessen oder nicht verstanden, dass Emails keine Briefe sind. Sie sind Postkarten, die jeder lesen könnte.

Das sagt uns nur niemand. Sicherlich, die Kommunikation zum Server kann verschlüsselt sein. Dies suggeriert sogar, dass die gesamte Kommunikation verschlüsselt sei. Aber weit gefehlt! Wenn wir uns den vollständigen Kopf einer Email im Email-Programm anschauen, sehen wir, wie viele Email-Server an der unverschlüsselten Nachrichtenübermittlung beteiligt waren. Unsere Email liegt somit auf vielen Email-Servern unverschlüsselt und für alle lesbar vor.

Auch bei Emails greift wieder unser Irrglauben, dass wir entweder unbedeutend sind oder nichts zu verbergen haben. Das ist selbstverständlich zu kurz gedacht. Es gibt trotz aller Offenheit immer noch Inhalte, die niemand ausser der empfangenden Person lesen soll, z.B. wenn wir einer befreundeten Person schreiben, welche gesundheitlichen Probleme wir haben.

So bekommen wir unsere Privatsphäre bei Emails wieder zurück

Dabei gibt es eine Lösung. Denn es gibt die Möglichkeit, keine Postkarte, sondern einen Brief mit Siegel zu versenden. Um dieses Siegel zu erstellen, müssen wir die Nachricht verschlüsseln. Es reicht allerdings nicht, wenn nur eine Seite der Kommunikation die Verschlüsselung der Nachricht wünscht. Leider können wir eine Email nicht nur einseitig verschlüsseln, denn dann wüsste der Empfänger nicht, wie er die Nachricht entschlüsseln soll bzw. wie er das Siegel brechen kann. Das heisst, sowohl Empfänger als auch Absender müssen eine Verschlüsselung wollen und unterstützen.

Die Verschlüsselung einer Email ist im Prinzip recht einfach, nur müssen beide Parteien aktiv werden. Früher musste man die Entscheidung treffen, die Botschaft auf eine Postkarte anstelle eines Briefes zu schreiben. Heute ist das genau anders herum. Man muss sich ein Siegel besorgen und dieses Siegel auch anwenden.

Grundsätzlich gibt es zwei Arten, Emails zu verschlüsseln: mittels S/MIME-Zertifikaten und mittels PGP- bzw. OpenPGP-Zertifikaten. Es gibt noch eine dritte Möglichkeit: Der schweizer Anbieter Protonmail nutzt die OpenPGP-Verschlüsselung und bietet seinen Dienst auch kostenfrei an. Wenn Absender und Empfänger diesen Dienst nutzen, verschlüsselt Protonmail die Email automatisch. Mittels Protonmail wäre die Konfiguration aber auch die Nutzung im Prinzip kinderleicht. Nur, müssten dann unserer Kommunikationspartner bei Protonmail ein Konto anlegen oder ein OpenPGP-Schlüssel haben. Sie müssten dann auf mobilen Geräten aber auch die App von Protonmail nutzen. Am Schluss dieses Artikels beschreibe ich noch weitere Vorteile, die Protonmail uns bietet.

Aber in diesem Artikel geht es allein darum, möglichst vielen Menschen die Notwendigkeit einer Verschlüsselung und gleichzeitig auch die relative Einfachheit der Installation und Nutzung darzustellen. Daher konzentriere ich diesen Artikel auf S/MIME. Es gibt im Prinzip keinen Grund, seine Emails nicht zu verschlüsseln!

S/MIME-Zertifikate für die Verschlüsselung

Die einfachere Methode der beiden oben genannten Verschlüsselungsformen nennt sich S/MIME. Diese werden von den meisten Email-Programmen direkt unterstützt. Leider nutzen wir diese Funktion viel zu selten.

Bei dieser Methode erhalten wir bei einer Zertifizierungs-„Agentur“ ein Zertifikat, das einerseits zum Signieren und andererseits als Schlüssel zum Verschliessen und Aufschliessen von Nachrichten dienen kann. Es handelt sich hierbei um ein sogenanntes „Schlüsselpaar“ bestehend aus einem privaten Schlüssel, der bei uns bleibt, und einem öffentlichen Schlüssel, den wir unseren Email-Empfängern zur Verfügung stellen.

Im Prinzip verschliessen wir eine Email mit unserem privaten Schlüssel UND dem öffentlichen Schlüssel des Empfängers. Der Empfänger kann unsere Email dann mit seinem privaten Schlüssel öffnen.

Solche Agenturen gibt es viele. Bei den meisten sind die Zertifikate aber nicht oder nicht mehr kostenlos. Wir dürfen uns durchaus fragen, ob wir nicht €34 oder CHF 39.- pro Jahr zum Beispiel bei SwissSign für unsere Sicherheit investieren könnten, sollten die Zertifikate einmal nicht mehr kostenlos sein. In der letzten Zeit stellen manche Anbieter kostenloser Zertifikate, wie Comodo oder Secorio, von Jahres- zu Monatszertifikaten um. Nur, wer will jeden Monat ein neues Zertifikat beantragen? Dieser Bericht in der Zeitschrift CHIP vom Juli 2019 ist bereits nicht mehr aktuell. Die einzige hier erwähnte Agentur, die noch kostenlose Jahreszertifikate ausstellt, ist der schweizer Anbieter WISeKey. Mit einem Konto bei WISeKey kann man noch viel mehr machen, aber darum geht es in diesem Artikel nicht. Hier geht es nur um das Zertifikat, mit dem wir unsere Email verschlüsseln können.

Wie kommen wir zu einem Zertifikat, hier am Beispiel von WISeKey?

- Konto anlegen. Ein Konto bei WISeKey ermöglicht es uns, ein Zertifikat für ein Jahr für die Email-Adresse des Kontos anzulegen und zu verwalten. Wir hinterlegen hier genau die Email-Adresse, mit der wir verschlüsselt kommunizieren wollen.

- Zertifikat erzeugen: Unter „Digital Identities“ wählen wir „Request Certificate“. Hierbei müssen wir eine Passphrase verwenden, mit dem der Schlüssel erzeugt wird und mit dem wir den Schlüssel öffnen können. Um den Schlüssel zu „hacken“ oder zu brechen, müsste ein Angreifer an diese Passphrase gelangen, sie „erraten“ oder „errechnen“. Wir nutzen daher eine kryptische Zeichenkette mit Buchstaben, Ziffern und Symbolen. Sie sollte möglichst lang sein, also bei WISeKey 30 Zeichen lang. Je komplexer die Passphrase ist, desto schwieriger ist es, sie zu „knacken“. Zur einfachen Erstellung einer solchen Zeichenkette nutzen wir entweder einen dedizierten Passwort-Manager oder den in MacOS eingebauten Passwort-Manager: die „Schlüsselbundverwaltung“. Sie kann mittels Spotlight (Apfel/CMD-Leertaste) oder in den Dienstprogrammen am Mac gefunden werden. Sie hilft uns auch, eine Passphrase zu erzeugen, indem wir aus dem Ablage-Menü „Neues Passwort…“ aufrufen. Zur Sicherheit sollten wir hier nicht das Passwort für das Konto bei WISeKey verwenden, sondern ein neues.

- Zertifikat herunterladen: „View“ -> „Download“. Bei WISeKey erhalten wir eine Datei mit der Endung „.crt“. Bei anderen Agenturen, könnten wir auch eine „.p7s“-Datei erhalten.

- Zertifikat importieren. Wir öffnen das heruntergeladene Zertifikat durch einen Doppelklick. Eine Datei mit einer dieser Endungen erkennt der Mac als Email-Zertifikat und importiert sie in die Schlüsselbundverwaltung. Anders als als „.p7s“- und „.p12“-Dateien müssen wir bei „.crt“-Dateien kein Passwort vergeben oder beim Import eingeben.

- Import überprüfen. Nach dem erfolgreichen Import unseres Zertifikates, finden wir unser Zertifikat in der Schlüsselbundverwaltung unter „Meine Zertifikate“.

- Zertifikatsdatei löschen. Aufgrund des fehlenden Passwortschutzes für „.crt“-Dateien sollten wir vorsichtig sein, dass diese nicht in die falschen Hände geraten, denn dann könnten technisch versierte Personen mit einer kriminellen Ader sich mit ihrem Zertifikat für sie ausgeben.

Nutzung in Apple Mail in MacOS

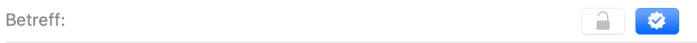

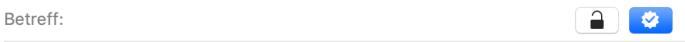

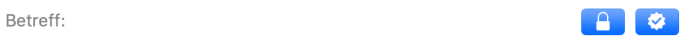

Jetzt können wir unsere Email immerhin bereits signieren. Wenn wir irgendeine Email-Adresse im „An“-Feld erfassen, sehen wir an dies an dem Haken in dem blauen Knopf auf der Betreff-Zeile. Hier können wir das Signieren auch an- und abschalten.

Nutzen wir zum ersten Mal Apple Mail mit unserer Email-Adresse, für die wir das Zertifikat angelegt haben, wird Apple Mail versuchen, das Zertifikat in der Schlüsselbundverwaltung zu lesen. Hierzu benötigt Apple Mail unsere Erlaubnis. Wenn diese Frage erscheint, dann müssen wir das Kennwort unseres Kontos auf dem Rechner eingeben ( Und ja, unser Konto auf dem Rechner sollte immer mit einem Passwort geschützt sein!) und den Knopf „Immer erlauben“ wählen. Wenn wir nur „einmal erlauben“ auswählen, wird Apple Mail bei jeder neuen Email, die wir schreiben, erneut fragen.

Nun sehen wir den Entwurf einer Email. Die Betreff-Zeile ist nun erweitert um zwei Knöpfe.

Signieren bedeutet nicht, dass die Email auch verschlüsselt ist. Beim Signieren wird nur unser öffentlicher Schlüssel an die Email angehängt.

Wir können die Verschlüsselung auch testen, in dem wir uns selbst eine Email senden. In dem Moment, in dem wir unsere Email-Adresse im „An“-Feld erfassen, erkennt das Email-Programm, das wir für diesen Empfänger, das sind in diesem Fall wir selbst, ein Zertifikat haben.

Das Email-Programm verschlüsselt automatisch diese Email, was wir durch den neuen Knopf mit dem Schloss auf der Betreffzeile erkennen können.

Wenn wir diese Email an uns senden, dann sehen wir bei der empfangenen Email unter dem Betreff eine neue Zeile „Sicherheit:“. Hier sehen wir ob die Email „Verschlüsselt“ und/oder „Signiert“ ist. In unserem Fall sollte dort „Verschlüsselt“ und „Signiert“ zu sehen sein.

Wenn wir eine signierte Email von einem Absender erhalten, dann speichert Apple Mail das Zertifikat des Absenders mit dem öffentlichen Schlüssel in unserer Schlüsselbundverwaltung unter „Zertifikate“. Wir müssen nichts zusätzlich tun. Wenn wir dann ein Email an genau diesen Absender schicken wollen, erkennt Apple Mail automatisch, dass das Zertifikat vorliegt und dass die Email verschlüsselt werden kann.

Eine Email kann nur dann verschlüsselt werden, wenn sowohl Absender als auch alle Empfänger über ein S/MIME-Zertifikat verfügen und dieses zuvor ausgetauscht haben.

Wenn wir mit einem neuen Empfänger beginnen wollen, verschlüsselte Emails auszutauschen, so senden wir die erste Nachricht nur signiert. Hiermit senden wir unseren öffentlichen Schlüssel an den Empfänger. Sofern wir bereits zuvor das Zertifikat und damit den öffentlichen Schlüssel unseres Empfängers erhalten haben, so können wir bereits eine verschlüsselte Email schreiben. Hierzu nutzt unser Email-Programm den öffentlichen Schlüssel des Empfängers und unseren privaten Schlüssel, um die Nachricht so zu verschlüsseln, damit nur der Empfänger dieser Nachricht nur genau diese auch entschlüsseln kann.

Nutzung auf mobilen Geräten

Wenn wir Emails auch auf unseren mobilen Geräten ver- und entschlüsseln wollen, dann müssen wir unser Zertifikat auf diese Geräte kopieren. iOS und iPadOS erwarten „.p12“-Dateien. Das bedeutet, wir können die erhaltene Datei von WISeKey nicht direkt importieren. Stattdessen müssen wir das Zertifikat aus der Schlüsselbundverwaltung als „.p12“-Datei exportieren.

Leider hat Apple den Import des Zertifikats und dessen Konfiguration auf mobilen Geräten im Vergleich zum MacOS sehr erschwert. Man könnte geneigt sein zu glauben, dass Apple nicht will, dass wir verschlüsselt kommunizieren. Das stimmt zwar nicht, sollte uns aber ein Ansporn sein, es umso mehr zu wollen.

- Zertifikat im „.p12“-Format exportieren. Hierzu suchen wir in der Schlüsselbundverwaltung unter „Meine Zertifikate“ das bereits importierte Zertifikat. Mittels rechter Maustaste auf dem Zertifikat erhalten wir die Option „… exportieren…“. Anschliessend fordert uns MacOS auf, einen Speicherort und anschliessend ein Passwort für das exportierte Zertifikat zu wählen. Der Speicherort sollte in einem Verzeichnis sein, dass nicht automatisch in eine Cloud synchronisiert wird. Hier bietet sich das Verzeichnis „Downloads“ an.

- Zertifikat an einem sicheren Ort ablegen. Bei WISeKey kann man seine Original-Zertifikate zwar jederzeit wieder herunterladen, dennoch lege ich meine Zertifikate zusätzlich ab, so dass ich sie zur Verfügung habe, auch wenn mir mein Rechner einmal entwendet werden sollte. Die Zertifikate können wir in einem sicheren und damit verschlüsselten Cloud-Speicher ablegen.

- Passwort notieren, zum Beispiel in einem Passwort-Manager oder in der Schlüsselbundverwaltung als „Sichere Notiz“.

- Zertifikat auf das mobile Gerät transferieren.

- Per Apple’s „AirDrop“. Nun wählen wir die Datei im Finder aus, betätigen die rechte Maustaste und wählen „Teilen“ mittels „AirDrop„. Mittels AirDrop wird die Datei direkt zwischen dem Computer und dem mobilen Gerät ausgetauscht.

- Per Apple’s iMessage / Nachrichten oder Email. Sollte AirDrop nicht zur Verfügung stehen, können wir uns die Datei auch als iMessage oder eine Email selber senden.

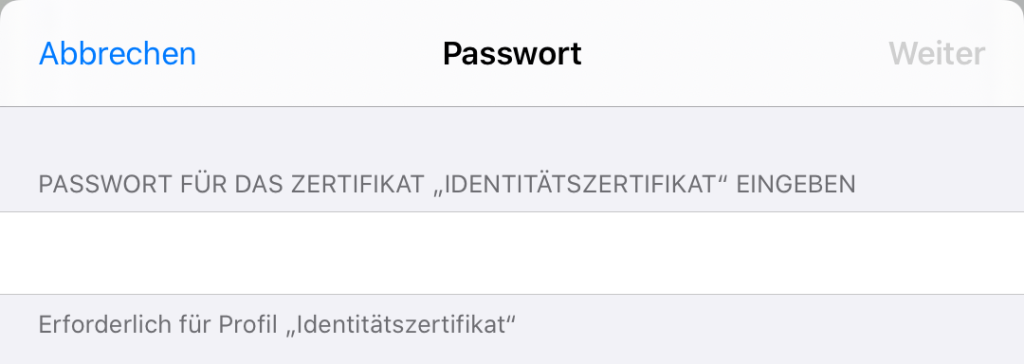

- Zertifikat importieren. Sollte das mobile Gerät einen Code haben (und es sollte einen haben!), müssen wir unseren Code für das mobile Gerät eingeben, um Änderungen an der Konfiguration vornehmen zu dürfen. Anschliessend müssen wir das Passwort eingeben, mit dem wir das exportierte Zertifikat gesichert hatten.

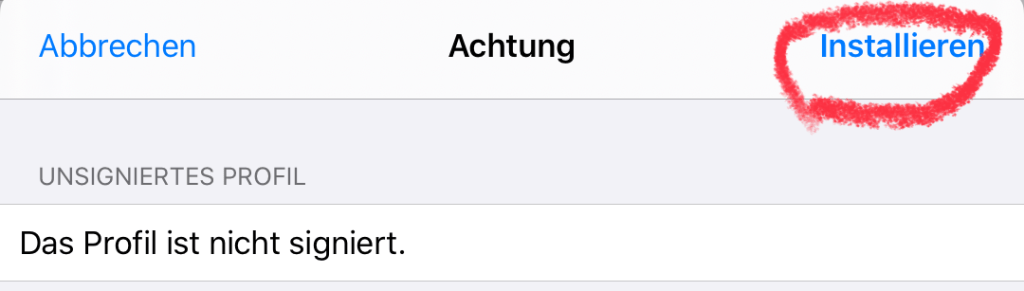

- Zertifikat konfigurieren. In der App „Einstellungen“ finden wir das importierte Zertifikat auf der obersten Ebene und unter „Allgemein“ / „Profile“. Zuerst wählen wir dieses aus, wählen dann „Installieren“, geben den Code für das mobile Gerät ein, um Änderungen vornehmen zu dürfen, wählen „Installieren“ und geben dann dass Passwort für das Zertifikat ein, dass wir unter Schritt 3 notiert hatten. Zu guter Letzt wählen wir „Weiter“, wodurch das Zertifikat nun als „Profil“ installiert wird.

- Einstellungen des Email-Kontos finden. Wir müssen dem Gerät noch sagen, dass es das Profil mit dem Zertifikat benutzen soll, um Nachrichten zu signieren und zu verschlüsseln. Leider sind die Einstellungen hierzu je nach Typ von Email-Konto unterschiedlich zu erreichen. Im Prinzip gilt es, die „Erweitert“-Einstellung des Kontos zu finden. Die Konten liegen in der App „Einstellungen“ unter „Passwörter & Accounts“.

- iCloud: Erneut „iCloud“ wählen und bis nach ganz unten scrollen. Ganz unten „Mail“ wählen.

- Andere Email-Konten: „Account“ wählen, dann „Mail“.

- Email-Konto konfigurieren. Im „Mail“-Menü bis ganz nach unten scrollen und „Erweitert“ wählen. Wieder bis ganz nach unten scrollen und bei „Signieren“ zuerst „Signieren“ aktivieren und das gültige Zertifikat auswählen. Auf das „I“ drücken und überprüfen, dass das Zertifikat „Vertrauenswürdig“ ist. Nun wieder aus diesem Menü heraus navigieren mit „Signieren“ und „Erweitert“. Im „Erweitert“-Menü wählen wir nun noch „Standardmässig verschlüsseln“ aus und aktivieren dies ebenfalls. Auch hier müssen wir wieder das gültige Zertifikat auswählen und überprüfen, ob es „Vertrauenswürdig“ ist. Nun können wir wieder aus dem Menü navigieren bis wir die Möglichkeit haben „Fertig“ zu wählen.

- Email testen. In Apple Mail auf dem mobilen Gerät erstellen wir eine neue Email. Auch hier sollte nun ein blaues Schloss auftauchen, das durchgestrichen ist, solange wir einen Empfänger ohne Verschlüsselungs-Zertifikat haben.

- Apple Mail muss eine signierte Mail eines Absenders öffnen, um dessen Zertifikat zu importieren! Es gibt keine Synchronisierung der Zertifikate zwischen ihren MacOS- und mobilen Geräten.

Schritt 6-1

Schritt 6-2

Schritt 6-3

Schritt 6-4

Wenn das Zertifikat abläuft

Verschlüsselte Emails bleiben auch auf unseren Computern, Tablets und Smartphones verschlüsselt. Sie werden mittels der Schlüsselpaare zum Zeitpunkt des Betrachtens entschlüsselt. Wir erinnern uns daran, dass ein Zertifikat für eine gewisse Dauer ausgestellt wird. Nach Ablauf dieser Dauer können wir dieses Zertifikat nicht mehr nutzen, um Nachrichten zu verschlüsseln, sondern nur noch, um früher erhaltene Nachrichten zu entschlüsseln. Das bedeutet aber, dass wir unsere Zertifikate nicht löschen, sondern um Schlüsselbund behalten müssen, wenn wir frühere verschlüsselte Emails lesen wollen. Dies gilt auch bei einem Wechsel des Rechners! Das bedeutet, dass wir auf die alten Zertifikate achtgeben müssen.

Nach Ablauf des Zertifikates müssen wir uns bei WISeKey in unser Konto einloggen und das Zertifikat erneuern. Anschliessend müssen wir das Zertifikat wieder importieren und unseren Empfängern zukommen lassen.

OpenPGP für die Verschlüsselung

OpenPGP ist eine andere Art der Verschlüsselung. Sie ist nicht kompatibel mit S/MIME. Normalerweise muss man zusätzliche Software installieren, um diese Art der Verschlüsselung nutzen zu können. Der Vorteil von PGP liegt darin, dass man keine Zertifizierungsagentur benötigt, die uns ein Zertifikat ausstellt. Wenn wir noch sicherheitsbewusster sind, dann hat das einen entscheidenden Vorteil, denn es gibt niemanden ausser uns, der den privaten Schlüssel kennt.

Protonmail

Was aber tun, wenn der Empfänger die Email-Kommunikation nicht verschlüsseln will oder kann?

Der schweizer Anbieter Protonmail nutzt die OpenPGP-Verschlüsselung und bietet seinen Dienst auch kostenfrei an. Weil sie auf den mobilen Geräten eine eigene App haben, ist die Konfiguration hier vergleichsweise kinderleicht. Auf dem Desktop muss man aber entweder den Browser für die Email-Kommunikation nutzen oder deren App „Bridge“ installieren, die eine Einbindung in Apple Mail und anderen Email-Programmen ermöglicht. Diese Bridge ist jedoch kostenpflichtig. Auch muss man OpenPGP-Zertifikate, die nicht von Protonmail ausgestellt worden sind, selber mittels Browser zum jeweiligen Kontakt importieren.

Eine Besonderheit bei Protonmail ist jedoch, dass wir in einem Abo unsere eigene Domäne, z.B. „MeineDomäne.ch“, bei Protonmail hosten lassen können.

Eine Besonderheit bei Protonmail ist, dass sie neben der Verschlüsselung mittels OpenPGP auch eine einseitige Verschlüsselung anbieten. Hierzu erstellt man in dem Email-Programm eine Email und verschlüsselt diese mittels eines Passwortes. Dieses Passwort senden wir dann auf einem anderen Kanal, am besten mündlich, per Brief oder mittels eines sicheren Messengers wie Threema oder Signal, an den Empfänger. Der Empfänger kann die Email dann im Browser lesen, nachdem dieser das übermittelte Passwort eingeben hat.

Klingt kompliziert, ist es auch. Aber manchmal muss man zu solchen drastischen Massnahmen greifen. Aber viel zu häufig sagen wir „ach, dann sende ich diese Email eben doch unverschlüsselt, wenn mein Empfänger sich kein Zertifikat zulegen will.“

Ich werde einen weiteren Post schreiben, der beschreibt wie wir unseren digitalen Geräte und Daten schützen können.